Зловмисники використали Raspberry Pi з 4G модемом, щоб проникнути в мережу невідомого банку, намагаючись вкрасти гроші з системи банкоматів. Це стало відомо з дослідження компанії Group-IB, яке опубліковано в середу.

Дослідники відзначили, що ця тактика дозволила зловмисникам обійти зовнішні захисти банку. Вони поєднали фізичне втручання з віддаленим доступом за допомогою шкідливого програмного забезпечення, яке використовувало нову техніку маскування, відому як “Linux bind mount”. Ця техніка, яку зазвичай використовують в ІТ-адмініструванні, раніше не спостерігалася у зловмисників.

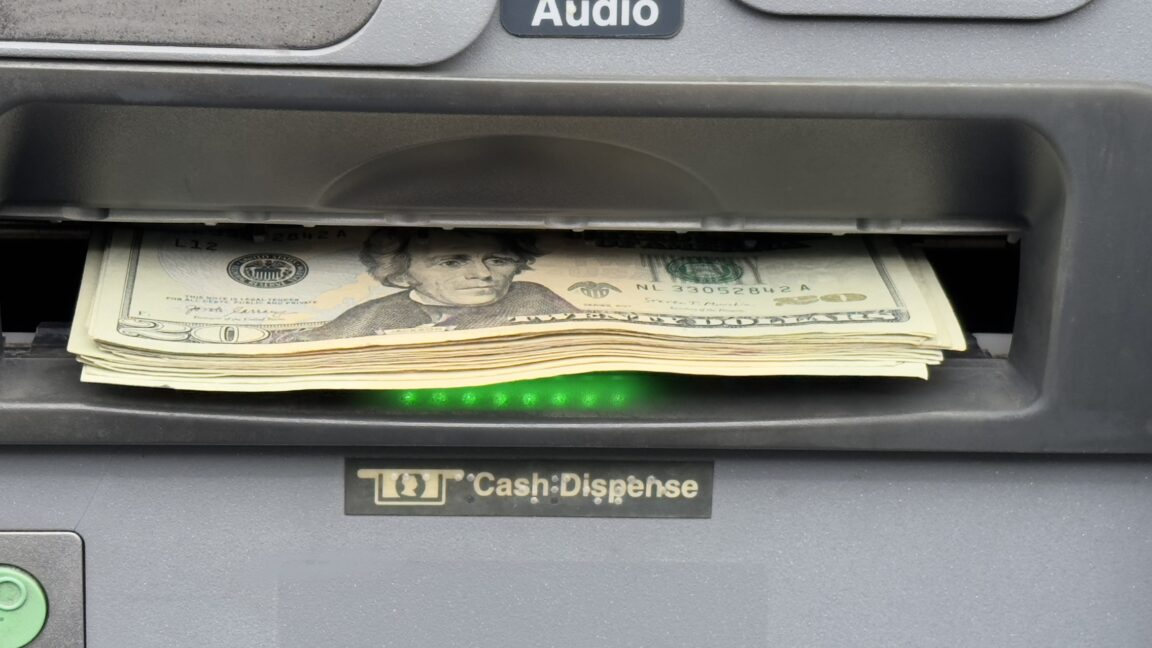

Основною метою атаки було отримання контролю над сервером, що відповідає за обробку транзакцій банкоматів, щоб маніпулювати захисним модулем банку, який використовується для зберігання конфіденційних даних та проведення криптографічних функцій.

Група, що стоїть за атакою, відома під назвою UNC2891, активно працює з 2017 року, намагаючись атакувати банківську інфраструктуру. Відомо, що вона використовує спеціалізоване шкідливе програмне забезпечення для систем Linux, Unix та Oracle Solaris. У 2022 році дослідники з Mandiant виявили, що UNC2891 роками залишалася непоміченою у цільовій мережі, використовуючи різні види шкідливих програм, такі як CakeTap, SlapStick та TinyShell.

Згідно з останнім звітом Group-IB, UNC2891 досі активна та знаходить нові способи проникнення в мережі банків без виявлення.